ภัยคุกคามใหม่ ‘AeroBlade’ โผล่ออกมาในการโจมตีจารกรรมในอวกาศของสหรัฐฯ

2023.12.07

ภัยคุกคามใหม่ 'AeroBlade' โผล่ออกมาในการโจมตีจารกรรมในอวกาศของสหรัฐฯ

ผู้คุกคามที่ไม่มีเอกสารบันทึกไว้ก่อนหน้านี้มีความเชื่อมโยงกับการโจมตีทางไซเบอร์ที่กำหนดเป้าหมายไปที่องค์กรการบินและอวกาศในสหรัฐอเมริกา ซึ่งเป็นส่วนหนึ่งของสิ่งที่ต้องสงสัยว่าเป็นภารกิจจารกรรมทางไซเบอร์

ทีมงาน BlackBerry Threat Research and Intelligence กำลังติดตามคลัสเตอร์กิจกรรมเป็น AeroBlade ขณะนี้ยังไม่ทราบที่มาของมัน และยังไม่ชัดเจนว่าการโจมตีสำเร็จหรือไม่

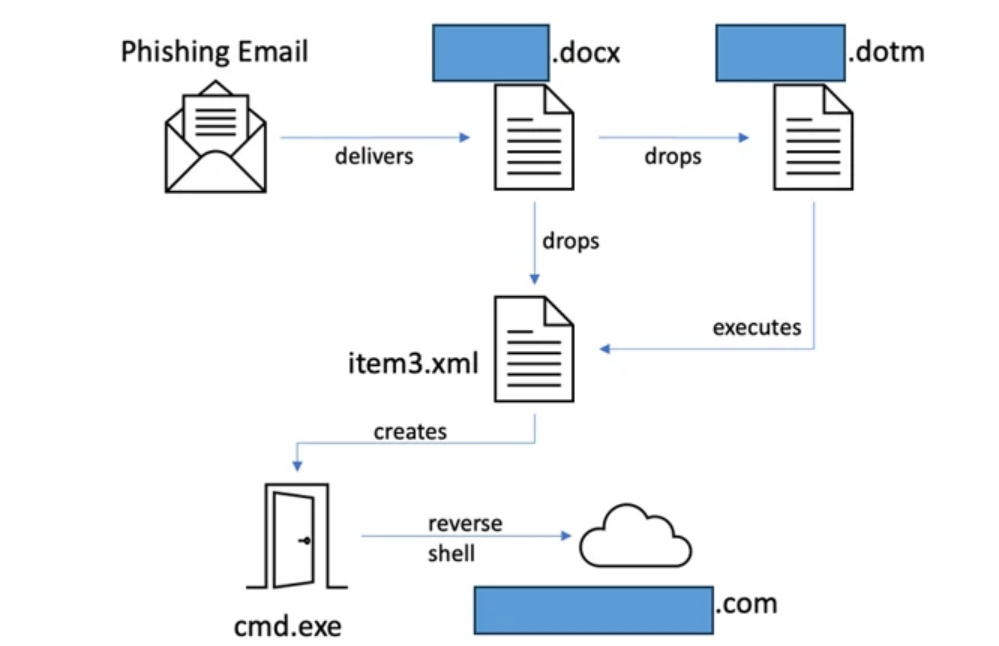

“นักแสดงใช้ฟิชชิ่งแบบฟิชชิ่งเป็นกลไกการส่ง: เอกสารที่ติดตั้งอาวุธ ซึ่งส่งเป็นไฟล์แนบในอีเมล มีเทคนิคการแทรกเทมเพลตระยะไกลแบบฝังและโค้ดมาโคร VBA ที่เป็นอันตราย เพื่อส่งขั้นตอนต่อไปไปยังขั้นตอนสุดท้าย การดำเนินการเพย์โหลด,” บริษัท กล่าว ในการวิเคราะห์ที่เผยแพร่เมื่อสัปดาห์ที่แล้ว

โครงสร้างพื้นฐานเครือข่ายที่ใช้สำหรับการโจมตีกล่าวกันว่าใช้งานได้จริงประมาณเดือนกันยายน 2565 โดยระยะการโจมตีของการบุกรุกเกิดขึ้นเกือบหนึ่งปีให้หลังในเดือนกรกฎาคม 2566 แต่ไม่ใช่ก่อนที่ฝ่ายตรงข้ามจะดำเนินการเพื่อด้นสดชุดเครื่องมือของตนเพื่อทำให้มีการลักลอบมากขึ้น ช่วงเวลาแทรกแซง

การโจมตีครั้งแรกซึ่งเกิดขึ้นในเดือนกันยายน 2022 เริ่มต้นด้วยอีเมลฟิชชิ่งที่มีไฟล์แนบ Microsoft Word ซึ่งเมื่อเปิดขึ้นมาจะใช้เทคนิคที่เรียกว่า การแทรกเทมเพลตระยะไกล.เปิดใช้งานมาโคร เพื่อดึงข้อมูลเพย์โหลดขั้นถัดไปที่ดำเนินการหลังจากที่เหยื่อ

“Reverse Shells ช่วยให้ผู้โจมตีสามารถเปิดพอร์ตไปยังเครื่องเป้าหมาย บังคับให้มีการสื่อสาร และเปิดใช้งานการครอบครองอุปกรณ์โดยสมบูรณ์” Dmitry Bestuzhev ผู้อำนวยการอาวุโสฝ่ายข่าวกรองภัยคุกคามทางไซเบอร์ของ BlackBerry กล่าว “ดังนั้นจึงเป็นภัยคุกคามด้านความปลอดภัยที่รุนแรง”

DLL ที่สร้างความสับสนอย่างมากยังมาพร้อมกับเทคนิคป้องกันการวิเคราะห์และป้องกันการแยกชิ้นส่วน ซึ่งทำให้การตรวจจับและแยกชิ้นส่วนเป็นเรื่องที่ท้าทาย ในขณะเดียวกันก็ข้ามการดำเนินการในสภาพแวดล้อมแบบแซนด์บ็อกซ์อีกด้วย ความคงทนทำได้โดยใช้ Task Scheduler ซึ่งมีงานชื่อ “WinUpdate2” ถูกสร้างขึ้นให้วิ่งทุกวัน เวลา 10.10 น.

“ในช่วงเวลาที่ผ่านไประหว่างสองแคมเปญที่เราสังเกตเห็น ผู้คุกคามได้ใช้ความพยายามอย่างมากในการพัฒนาทรัพยากรเพิ่มเติมเพื่อให้แน่ใจว่าพวกเขาสามารถเข้าถึงข้อมูลที่เป็นที่ต้องการได้อย่างปลอดภัย และพวกเขาสามารถขโมยข้อมูลดังกล่าวได้สำเร็จ” เบสตูเชฟ กล่าว

Reference : https://thehackernews.com/2023/12/new-threat-actor-aeroblade-emerges-in.html

สนใจ MDM Solution ปกป้อง Mobile Device ขององค์กร สามารถติดต่อได้ที่

เบอร์โทรศัพท์ติดต่อ

เวลาทำการ 9.30 – 18.30 น.

บริษัท : 02-261-3020

คุณเรณู : 084-387-2172

บทความที่เกี่ยวข้อง

ข่าว

ความปลอดภัย

Oracle แจ้งลูกค้าหลังเกิดเหตุ Data Breach ทำให้ข้อมูลหลุดจากระบบ Cloud

Oracle แจ้งลูกค้าหลังเกิดเหตุ Data Breach ทำให้ข้อมูลหลุดจากระบบ Cloud

2025.04.10

ข่าว

ความปลอดภัย

มัลแวร์มือถือที่กำหนดเป้าหมายธนาคารในอินเดียทำให้ผู้ใช้กว่า 50,000 รายเสี่ยงต่อการถูกโจมตี

การโจมตีอุปกรณ์เคลื่อนที่ขนาดใหญ่ นักวิจัยของ zLabs วิเคราะห์ตัวอย่างมัลแวร์เกือบ 900 ตัวอย่างและพบความพยายามร่วมกันในการใช้ประโยชน์จากอุปกรณ์ Android มัลแวร์ซึ่งจัดอยู่ในประเภทโทรจันของธนาคาร ปลอมตัวเป็นแอปธนาคารหรือแอปของรัฐบาลที่ถูกกฎหมายและแพร่กระจายผ่าน WhatsApp ในรูปแบบไฟล์ APK เมื่อติดตั้งแล้ว มัลแวร์จะขอข้อมูลที่ละเอียดอ่อน

2025.03.14

ข่าว

ความปลอดภัย

แฮกเกอร์ชาวเกาหลีเหนือตั้งเป้านักพัฒนาอิสระเพื่อหลอกลวงการทำงานด้วยมัลแวร์

นักพัฒนาซอฟต์แวร์อิสระเป็นเป้าหมายของแคมเปญต่อเนื่องที่ใช้การล่อใจที่เกี่ยวข้องกับการสัมภาษณ์งานเพื่อส่งมอบมัลแวร์ข้ามแพลตฟอร์มที่รู้จักกันในชื่อ BeaverTail และ InvisibleFerret กิจกรรมดังกล่าวซึ่งเชื่อมโยงกับเกาหลีเหนือมีชื่อรหัสว่า DeceptiveDevelopment ซึ่งทับซ้อนกับคลัสเตอร์ที่ติดตามภายใต้ชื่อContagious Interview (หรือCL-STA-0240 ), DEV#POPPER, Famous Chollima, PurpleBravo และ Tenacious Pungsan แคมเปญนี้ดำเนินไปอย่างต่อเนื่องตั้งแต่ช่วงปลายปี 2023 เป็นอย่างน้อย บริษัทด้านความปลอดภัยทางไซเบอร์ ESET กล่าวในรายงานที่แบ่งปันกับ The Hacker News ว่า"DeceptiveDevelopment กำหนดเป้าหมายนักพัฒนาซอฟต์แวร์อิสระผ่านการฟิชชิ่งแบบเจาะจงบนเว็บไซต์หางานและฟรีแลนซ์ โดยมีเป้าหมายเพื่อขโมยกระเป๋าสตางค์สกุลเงินดิจิทัลและข้อมูลการเข้าสู่ระบบจากเบราว์เซอร์และตัวจัดการรหัสผ่าน"

2025.02.21