ป้องกันภัยคุกคามทุกรูปแบบด้วยเทคโนโลยี Deep Learning

2021.07.09

CONTENTS

Cyber attack ที่มากขึ้นจากสถานการณ์ COVID-19

จากการระบาดทั่วโลกของ COVID-19 ทำให้เหล่า Hacker ได้ออกมาโจมตีมากขึ้นกว่าเดิม เนื่องจากการ lockdown และมาตรการ social distancing ของทั่วโลก ทำให้ธุรกิจทั้งหลายต้องหยุดโครงการต่างๆ เพื่อให้เจ้าหน้าที่ฝ่ายไอทีและพนักงานได้มีเวลาเตรียมตัวกับการเริ่มทำงานจากที่บ้าน

ในปี 2020 เนื่องจาก COVID-19 ทำให้ cyberattack ได้มีปริมาณมากขึ้นเรื่อย ๆ พร้อมกับการเพิ่มมากขึ้นของ cybercrime โดยคาดว่าน่าจะเพิ่มขึ้นถึง 400% ด้าน Microsoft รายงานว่าในสหรัฐอเมริกา การโจมตีแบบ phishing และ social engineering พุ่งสูงขึ้นเป็น 30,000 ต่อวัน ส่วนนักวิจัยด้านภัยคุกคามกล่าวว่า ransomware attacks เพิ่มขึ้นถึง 800 %

เราป้องกัน สิ่งที่คนอื่น ป้องกันไม่ได้

ระบบ Deep Instinct พร้อมป้องกันภัยคุกคามภายใต้สถานการณ์ที่เราพบเห็นในปัจจุบันจากการโจมตีและการทำงานที่ซับซ้อนของมัลแวร์รูปแบบใหม่มากยิ่งขึ้น ด้วยการนำเทคโนโลยี Deep Learning ขั้นสูงมาใช้กับโลกของ Cybersecurity ทำให้เราสามารถคิดค้นระบบป้องกันที่มีประสิทธิภาพสูง มากกว่าที่ระบบดั้งเดิมจะสามารถตรวจจับได้ เพื่ออุดจุดอ่อนของโครงสร้างระบบป้องกันภัยทางไซเบอร์

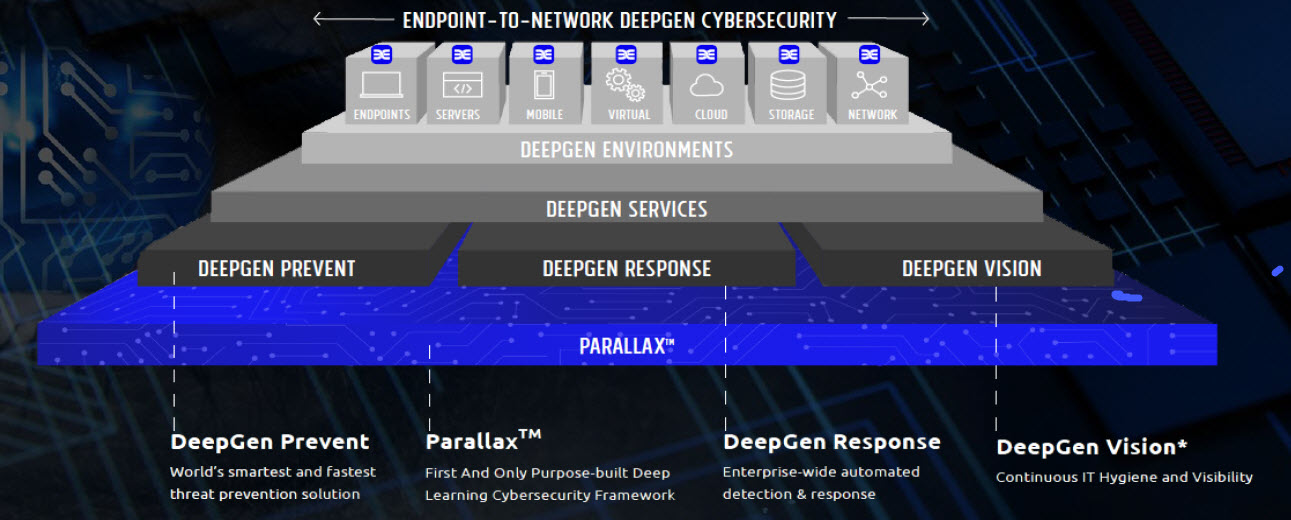

สามารถตรวจจับภัยคุกคามบนแพลตฟอร์มต่างๆ ได้หลากหลายรูปแบบ ไม่ว่าจะเป็นภัยคุกคามที่รู้จัก (Known Threat), ภัยคุกคามที่ไม่รู้จัก ( Unknown Threat ) และภัยคุกคามที่ไม่เคยเกิดขึ้นมาก่อน (Zero-day Threats) โดยสามารถตรวจจับภัยคุกคามได้ทั้งส่วนที่เป็นเซิร์ฟเวอร์, มือถือ, เน็ตเวิร์ก และ PC, Laptop ต่าง ๆ จากรูปแบบการโจมตีทั้ง File-based และ Fileless ได้

กระบวนการป้องกันภัยคุกคามด้วยเทคโนโลยี Deep Learning นั้น สามารถช่วยให้องค์กรสามารถป้องกันภัยคุกคามในรูปแบบ Zero-Time Attack โดยสามารถตรวจจับและระงับการโจมตีก่อนที่จะเกิดความเสียหายกับข้อมูลขององค์กร อีกทั้งยังสามารถช่วยระบุรูปแบบการโจมตีที่เกิดขึ้น ได้อย่างรวดเร็วและแม่นยำอีกด้วย

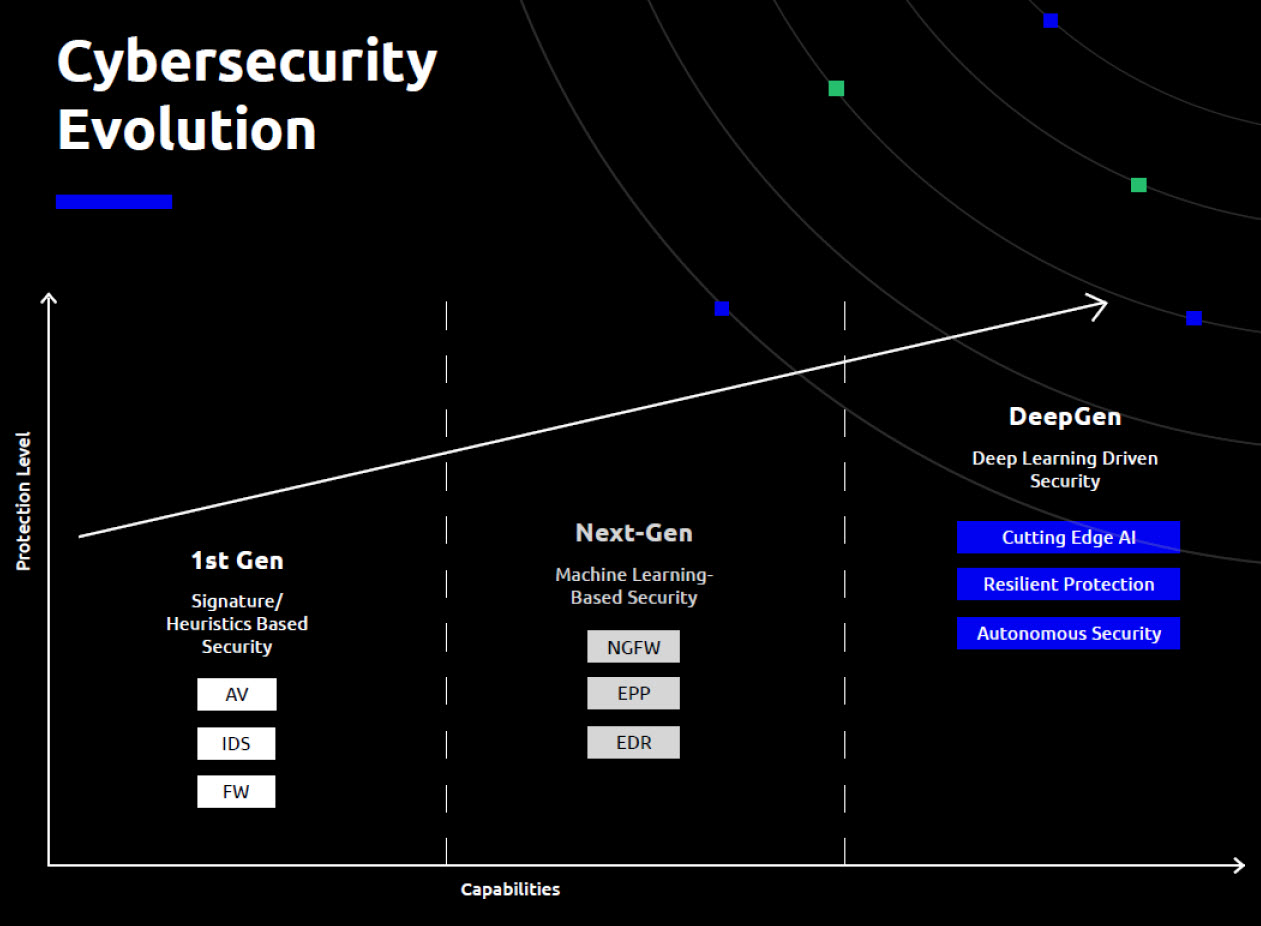

DEEP GEN ERA

เมื่อเปรียบเทียบเทคโนโลยี Deep Learning กับ Machine Learning จากโซลูชั่นอื่นๆ ที่ทำงานด้าน Cyber Security แล้วนั้นทาง Deep Instinct ได้ทุ่มเททรัพยากรและเวลาให้กับการคิดค้น ระบบ Deep Learning ที่ตอบโจทย์และครอบคลุมการดูแลข้อมูลขององค์กรอย่างทั่วถึงต่อภัยคุกคามที่มีการวิวัฒนาการอยู่อย่างต่อเนื่องได้

การเรียนรู้แบบสมองมนุษย์กลไก ของเทคโนโลยี Deep Learningได้ถูกนำมา ประยุกต์ใช้ต่อการเรียนรู้ จัดประเภทข้อมูล และ การทำงานของเครื่อง Endpoint ที่เป็นภัยคุกคาม (Malicious) ในระดับ มิลลิวินาที ผลที่ได้รับคือภัยคุกคามไม่ว่าจะเป็นKnown Threat, Unknown Threat,

Zero-day Threats, First seen malware, Ransomware และการโจมตีจากกลุ่ม APT นั้นสามารถตรวจจับวิเคราะห์ และ ตอบสนองได้ในรูปแบบ Zero-time

เมื่อเปรียบเทียบการใช้งานของระบบป้องกันทั่วไป กับระบบที่ใช้งานด้วยกลไกของ Deep Learning ได้พิสูจน์แล้วว่าสามารถทำงานได้อย่างมีประสิทธิภาพที่สูงกว่าและมี False positive ที่ต่ำกว่าอย่างเห็นได้ชัด

Deep Instinct ทำสิ่งที่โซลูชั่นอื่น ทำไม่ได้

โปรแกรมป้องกันมัลแวร์ที่คุณควรใช้คือโปรแกรมที่คุณสามารถพึ่งพามันได้ตลอดเวลา แม้ว่าการป้องกันแบบ 100% จะยังเป็นไปไม่ได้ แต่สมรรถภาพการป้องกันของ Deep Instinct นั้นล้าหน้ากว่าคู่แข่งอยู่หลายก้าว เรามั่นใจว่าสามารถมอบโอกาสให้ธุรกิจของคุณสามารถดาเนินต่อไปได้ ไม่ว่าภัยคุกคามใดๆจะพยายามโจมตีคุณ

สนใจข้อมูลเพิ่มเติมหรือต้องการทดลองใช้งานฟรี

ติดต่อคุณมารุต โทร 084-3616079

E-mail : marut@a2network.jp

บทความที่เกี่ยวข้อง

ข่าว

ความปลอดภัย

มัลแวร์มือถือที่กำหนดเป้าหมายธนาคารในอินเดียทำให้ผู้ใช้กว่า 50,000 รายเสี่ยงต่อการถูกโจมตี

การโจมตีอุปกรณ์เคลื่อนที่ขนาดใหญ่ นักวิจัยของ zLabs วิเคราะห์ตัวอย่างมัลแวร์เกือบ 900 ตัวอย่างและพบความพยายามร่วมกันในการใช้ประโยชน์จากอุปกรณ์ Android มัลแวร์ซึ่งจัดอยู่ในประเภทโทรจันของธนาคาร ปลอมตัวเป็นแอปธนาคารหรือแอปของรัฐบาลที่ถูกกฎหมายและแพร่กระจายผ่าน WhatsApp ในรูปแบบไฟล์ APK เมื่อติดตั้งแล้ว มัลแวร์จะขอข้อมูลที่ละเอียดอ่อน

2025.03.14

ความปลอดภัย

โซลูชั่น

ทำความเข้าใจความแตกต่างระหว่าง MDM, EMM และ UEM

Mobile Device Management (MDM), Enterprise Mobility Management (EMM) และ Unified Endpoint Management (UEM) เป็นชื่อที่มักได้ยินบ่อยๆ ในวงการการจัดการอุปกรณ์เคลื่อนที่ คำศัพท์เหล่านี้มักจะถูกใช้แทนกันโดยองค์กรต่างๆ แม้ว่าในความเป็นจริงแล้ว คำศัพท์เหล่านี้จะมีความสามารถในการปรับขนาดและการควบคุมที่แตกต่างกันอย่างมาก อย่างไรก็ตาม คำศัพท์เหล่านี้ไม่จำเป็นต้องสร้างความสับสนอย่างที่เห็น ความคล่องแคล่วทางเทคโนโลยีไม่ใช่ภาษาแม่ขององค์กรส่วนใหญ่ เว้นแต่คุณจะเชี่ยวชาญด้านนี้ แต่เทคโนโลยีเป็นสิ่งที่องค์กรทุกแห่งจำเป็นต้องส่งเสริม ดังนั้น เราจึงได้วางพื้นฐานของคำย่อด้านอุปกรณ์เคลื่อนที่ เช่น MDM EMM และ UEM ไว้ที่นี่ รวมถึงความแตกต่างที่สำคัญระหว่างคำเหล่านี้ เพื่อให้คุณตัดสินใจได้อย่างถูกต้องว่าโซลูชันการจัดการอุปกรณ์เคลื่อนที่ใดที่เหมาะสมกับความต้องการทางธุรกิจของคุณ

2025.03.07

ข่าว

ความปลอดภัย

แฮกเกอร์ชาวเกาหลีเหนือตั้งเป้านักพัฒนาอิสระเพื่อหลอกลวงการทำงานด้วยมัลแวร์

นักพัฒนาซอฟต์แวร์อิสระเป็นเป้าหมายของแคมเปญต่อเนื่องที่ใช้การล่อใจที่เกี่ยวข้องกับการสัมภาษณ์งานเพื่อส่งมอบมัลแวร์ข้ามแพลตฟอร์มที่รู้จักกันในชื่อ BeaverTail และ InvisibleFerret กิจกรรมดังกล่าวซึ่งเชื่อมโยงกับเกาหลีเหนือมีชื่อรหัสว่า DeceptiveDevelopment ซึ่งทับซ้อนกับคลัสเตอร์ที่ติดตามภายใต้ชื่อContagious Interview (หรือCL-STA-0240 ), DEV#POPPER, Famous Chollima, PurpleBravo และ Tenacious Pungsan แคมเปญนี้ดำเนินไปอย่างต่อเนื่องตั้งแต่ช่วงปลายปี 2023 เป็นอย่างน้อย บริษัทด้านความปลอดภัยทางไซเบอร์ ESET กล่าวในรายงานที่แบ่งปันกับ The Hacker News ว่า"DeceptiveDevelopment กำหนดเป้าหมายนักพัฒนาซอฟต์แวร์อิสระผ่านการฟิชชิ่งแบบเจาะจงบนเว็บไซต์หางานและฟรีแลนซ์ โดยมีเป้าหมายเพื่อขโมยกระเป๋าสตางค์สกุลเงินดิจิทัลและข้อมูลการเข้าสู่ระบบจากเบราว์เซอร์และตัวจัดการรหัสผ่าน"

2025.02.21